Cette procédure ne concernera sans doute pas énormément de monde, mais pourra être adaptée pour coller à votre cas.

Pour ma part, j’ai une instance de YunoHost. Je possède également un nom de domaine et un certificat Let’sEncrypt valide.

J’ai déjà intégré mon certificat Let’sEncrypt dans ma FreeBox.

Maintenant, je désire faire de même pour mon ESXI. Le but étant de pouvoir prendre la main sur mes machines virtuelles avec plus de sécurité.

En fait, je l’ai déjà fait, mais ce soir, en redémarrant mon serveur après 3 semaines de calme, j’ai découvert que mon certificat était arrivé à échéance.

Et je ne peux donc pas me connecter en https avec mon nom de domaine ce qui va poser problème demain pour les TP … :-S

Du coup, il a bien fallu que je retrouve comment j’avais fait la première fois … d’où l’idée d’un tuto (Et oui, je vais devoir le refaire dans 3 mois, durée de validité du certificat 😀 ).

Préparation de notre ESXI

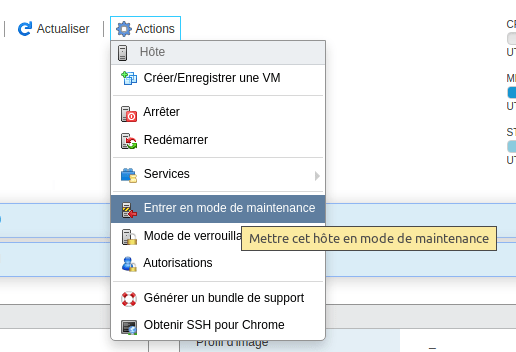

On va commencer par passer la machine en mode maintenance.

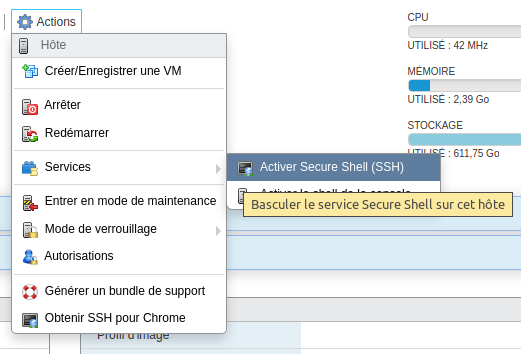

Ensuite, on active évidemment le SSH s’il n’est pas activé.

Cela va donner une alerte dans le ESXI qui affichera « SSH est activé sur cet hôte. Vous devez désactiver SSH, sauf s’il est requis à des fins d’administration. » ; cela est normal.

Vérification sur le ESXI

Maintenant, vous pouvez ouvrir votre Terminal et vous connecter en root.

En effet, il convient de vérifier si le dossier est le bon avec ls /etc/vmware/ssl

Chez moi, cette liste s’affiche :

[root@localhost:~] ls /etc/vmware/ssl

castore.pem rui.key vsan_kms_client_old.crt

iofiltervp.pem vsan_kms_castore.pem vsan_kms_client_old.key

iofiltervp_castore.pem vsan_kms_castore_old.pem vsanvp_castore.pem

openssl.cnf vsan_kms_client.crt

rui.crt vsan_kms_client.key

[root@localhost:~]

Les fichiers que je veux mettre à jour sont rui.key et rui.crt.

Transfert du certificat et de la clef

Ensuite, je me connecte en ssh à mon serveur YunoHost pour lister le dossier « certificats » et vérifier le nom de mes fichiers :

root@YunoHost:~# ls /etc/yunohost/certs/machin.truc/

crt.pem key.pem

(machin.truc étant votre nom de domaine)

Nous voyons donc qu’il va falloir transférer key.pem et crt.pem en les renommant en rui.key et rui.crt.

Cela se fait assez aisément en 2 commandes :

root@YunoHost:~# scp /etc/yunohost/certs/machin.truc/crt.pem root@192.168.0.60:/etc/vmware/ssl/rui.crt

Password:

crt.pem 100% 3591 1.6MB/s 00:00

root@YunoHost:~# scp /etc/yunohost/certs/machin.truc/key.pem root@192.168.0.60:/etc/vmware/ssl/rui.key

Password:

key.pem 100% 2488 1.3MB/s 00:00

Ensuite, sur le Terminal du ESXI, on lance un

services.sh restart

Et voilà, il est redevenu possible de se connecter en https 🙂